Прямо сейчас задайте себе вопрос: если ваш ключевой IT-специалист завтра исчезнет, а подрядчик перестанет выходить на связь — ваш бизнес продолжит работать?

Передача IT-инфраструктуры — это не просто формальность. Это критический момент, который решает останетесь ли вы владельцем своего бизнеса или окажетесь заложником ситуации. Самые жесткие кризисы возникают там, где доступы и документация выдаются со скрипом, с задержками или отсутствуют в принципе.

Хотите исключить простои и спать спокойно? Начните выстраивать прозрачный процесс передачи доступов прямо сегодня, даже если вы никого не собираетесь увольнять. Ваш бизнес должен принадлежать вам каждую секунду.

Ниже мы разберем реальные сценарии потери контроля и дадим детальный чек-лист, по которому вы сможете проверить свою компанию на прочность прямо сейчас — неважно, в штате ваши айтишники или на аутсорсе.

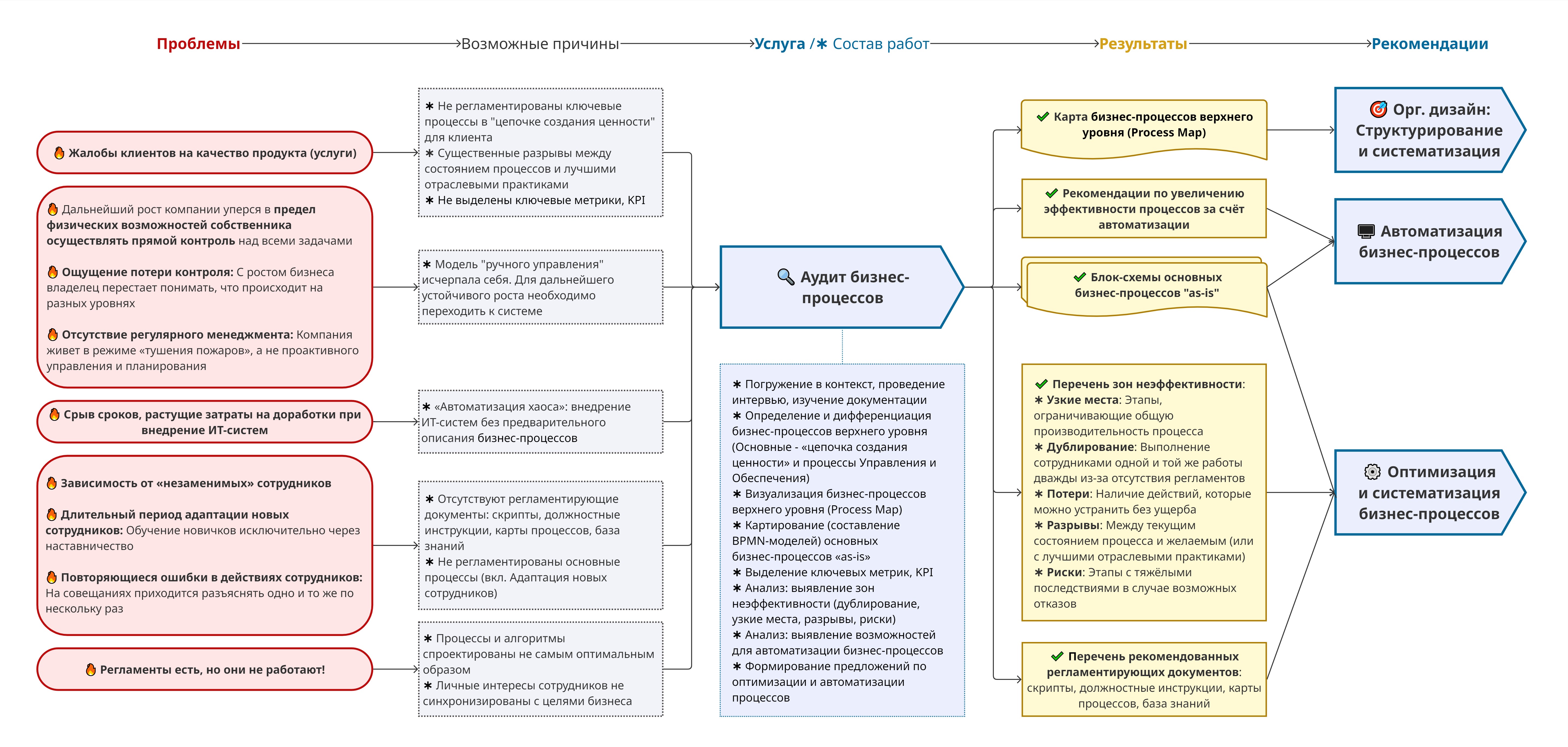

Как бизнес теряет контроль над IT: два главных сценария

1. «Незаменимый» сотрудник

Внутри компании зреет конфликт с системным администратором. Задачи висят неделями, никто не знает, как всё устроено, отчетность не ведется должным образом, доступ к информации перекрыт.

Вы решаете расторгнуть трудовой договор, и тут вскрывается бомба замедленного действия:

- Доступы к ядру системы есть только у этого сотрудника;

- Ни один пароль нигде не записан;

- Резервное копирование? Оно либо не работает, либо никто, кроме уволенного, не знает, где лежат бэкапы.

Итог: ваша IT-инфраструктура формально в вашей серверной, но по факту — она вам больше не подчиняется.

2. Недобросовестный подрядчик

Вы устали от медленной работы IT-аутсорсера и решаете сменить партнера. И вот на этапе передачи дел выкатывается целый ворох системных проблем:

- Доступы к критически важным сервисам зарегистрированы на какие-то левые сторонние аккаунты.

- Дорогостоящие лицензии оформлены на "Васю Пупкина" или самого подрядчика.

- Документация? В лучшем случае — неструктурированные данные в переписках, в худшем — абсолютный ноль.

- Процесс передачи доступов искусственно затягивается, а то и сопровождается скрытым шантажом.

Итог: запуск нового подрядчика откладывается, бизнес-процессы работают медленно или вовсе останавливаются, а вы несете прямые финансовые убытки.

Причина в обоих случаях одна: отсутствие прозрачной системы управления ИТ-активами. Не ждите пожара! Идите и проверьте, всё ли из списка ниже находится в ваших руках.

Ультимативный чек-лист: 15 пунктов, которые должны быть у вас на столе и под вашим контролем

Это ваша цифровая независимость. Проверьте каждый пункт.

Блок 1. Цифровые «Ключи» и главные доступы

1. Привилегированные доступы (root / administrator / IPMI)

Это абсолютная власть над серверами, хранилищами данных и сетевым оборудованием.

Чем вы рискуете: без них вы лишь наблюдатель в собственной инфраструктуре. При любом критическом инциденте новый специалист не сможет провести диагностику, изменить конфигурацию серверов или оперативно восстановить работоспособность системы.

Действие при смене подрядчика:требуйте полные доступы ко всем системам.

2. Регистратор домена и DNS

Доменное имя — это фундамент вашего цифрового присутствия. К нему привязана маршрутизация корпоративной почты, доступность сайта и работа внешних сервисов (CRM, API).

Риски: если домен зарегистрирован на учетную запись подрядчика, де-юре этот актив вам не принадлежит. Злонамеренное изменение DNS-записей или банальный пропуск сроков делегирования приведет к мгновенной недоступности сайта и полной остановке корпоративной переписки. Более того, вы рискуете потерять домен безвозвратно.

Действие: Инициируйте официальную процедуру смены администратора домена на ваше юридическое лицо. Убедитесь, что доступ к панели регистратора находится под вашим контролем.

3. Облачные сервисы

CRM-системы, соцсети, рекламные кабинеты, платформы вебинаров, таск-трекеры.

Чем вы рискуете: отсутствие административного контроля над облачными аккаунтами. Если владельцем системы числится подрядчик, он обладает эксклюзивным правом на управление доступом и экспорт данных. Это создает риск шантажа или безвозвратной потери интеллектуальной собственности и аналитических данных при смене IT-партнера.

Действие: проведите ревизию владельцев всех облачных сервисов. Обеспечьте перенос прав собственности на корпоративный домен вашей организации.

Блок 2. Инфраструктура и аппаратные активы

4. Актуальная схема сети (топология)

Подробная документация логической и физической структуры: IP-план, сегментация VLAN, схема коммутации и физическое расположение узлов.

Чем вы рискуете: отсутствие схемы критически увеличивает время локализации неисправностей. Новый специалист потратит десятки оплачиваемых часов только на изучение связей, в то время как бизнес будет нести убытки от простоя.

Действие: требуйте актуальную исполнительную документацию. Она позволит новому подрядчику мгновенно оценить архитектурные риски и соответствие сети современным стандартам.

5. Инвентаризация серверов и СХД (систем хранения данных)

Полный перечень спецификаций оборудования: конфигурации RAID-массивов, объем дискового пространства, модели процессоров и версии операционных систем.

Чем вы рискуете: в случае аппаратного сбоя вы не сможете оперативно подобрать совместимые комплектующие. Без понимания жизненного цикла «железа» невозможно планировать бюджет на модернизацию, что приводит к внезапным отказам критически важных узлов

Действие: проведите полную инвентаризацию активов. Это поможет выявить морально устаревшее оборудование, работающее на пределе износа, и предотвратить технологический коллапс.

6. Сетевое оборудование

Административные доступы к активному сетевому оборудованию: коммутаторам, маршрутизаторам, точкам доступа Wi-Fi и межсетевым экранам (Firewalls).

Чем вы рискуете: вы теряете контроль над периметром безопасности. Невозможность оперативно изменить настройки VPN, закрыть уязвимые порты или отразить сетевую атаку делает вашу внутреннюю сеть беззащитной перед внешними угрозами.

Действие: проведите аудит учетных записей. Смените все пароли и убедитесь, что в конфигурациях отсутствуют скрытые учетные записи и несанкционированные VPN-туннели для удаленного входа бывшего подрядчика.

Блок 3. Критичные бизнес-приложения и данные

7. Системы управления базами данных (СУБД) и учетные системы (1С, ERP)

Полная информация о расположении баз данных, параметрах подключения к SQL-серверам и регламенте создания резервных копий.

Чем вы рискуете: это фундамент операционной деятельности. Отсутствие доступа к серверу 1С или СУБД приводит к полной остановке бизнес-процессов: отгрузок, закупок, финансового учета и начисления заработной платы.

Действие: убедитесь в наличии актуальных резервных копий и, что критически важно, проведите тестовое восстановление данных. Вы должны знать фактическое время восстановления (RTO), чтобы понимать, как быстро бизнес вернется в строй после сбоя.

8. Корпоративная почтовая инфраструктура

Доступ к панели управления, список всех учетных записей, доменов и настроек.

Чем вы рискуете: почта — основной канал деловой коммуникации. Потеря контроля над почтовым сервером означает невозможность подтверждения сделок, риск перехвата конфиденциальных документов и остановку взаимодействия с контрагентами. Также через почту можно сбросить пароли ко многим другим сервисам.

Действие: проверьте юридическую чистоту владения почтовыми доменами. Проведите аудит административных прав, чтобы исключить возможность скрытой переадресации писем на сторонние ящики.

9. Управление учетными записями и правами доступа

Актуальные списки сотрудников с разграничением прав в Active Directory или локальных группах безопасности.

Чем вы рискуете: уволенный менеджер может скачать базу, потому что его забыли отключить. Это прямой путь к утечке коммерческой тайны.

Действие: внедрите строгий регламент «оффбординга» — немедленного отзыва всех доступов при прекращении трудовых отношений. Проведите ревизию прав доступа по принципу минимальных привилегий: каждый сотрудник должен иметь доступ только к тем данным, которые необходимы ему для работы.

Блок 4. Информационная безопасность и непрерывность бизнеса

10. Регламент резервного копирования

Четкая стратегия защиты данных: объекты бэкапирования, периодичность (RPO), глубина хранения и, самое главное, документированная процедура восстановления (RTO).

Чем вы рискуете: бэкап Шредингера — вы думаете, что он есть, а когда сервер сгорел (или пришел вирус-шифровальщик), выясняется, что копии пустые. Потеря данных может сильно ударить по бизнесу.

Действие: проведите тестовое восстановление! Прямо сейчас попросите админа восстановить вчерашний файл из бэкапа. Замерьте фактическое время операции — это и есть ваш реальный показатель готовности к инциденту.

11. Лицензии и ключи

Сроки действия, ключи от софта и доступы в личные кабинеты вендоров.

Чем вы рискуете: регистрация ПО на частные лица или учетные записи подрядчика. Это влечет за собой невозможность получения критических обновлений безопасности и технической поддержки. Кроме того, при аудите вендора компания несет юридическую и финансовую ответственность за нарушение лицензионной чистоты.

Действие: все лицензионные соглашения и ключи активации должны быть оформлены строго на юридическое лицо вашей компании. Консолидируйте все данные в едином защищенном реестре.

12. Провайдеры и контактные данные поставщиков услуг

Договорная база и доступы к личным кабинетам провайдеров связи, хостинга, IP-телефонии и облачных платформ.

Чем вы рискуете: Операционный паралич при инцидентах на стороне провайдера. Если нет данных о договорах и идентификаторах, компания не сможет инициировать заявку в техподдержку или оперативно пополнить баланс, что приведет к простою офисов, складов и торговых точек..

Действие: сформируйте централизованный реестр контрагентов с указанием номеров договоров, выделенных IP-адресов и учетных данных для управления услугами. Регулярно актуализируйте список ответственных лиц со стороны провайдеров.

Блок 5. Инструкции и логи

13. Регламенты и документация

Как восстановить сервис? Какие у вас политики безопасности?

Чем вы рискуете:критической зависимостью от личных знаний конкретного сотрудника. Без формализованной базы знаний любой инцидент решается «с нуля», что превращает ИТ-поддержку в хаотичный процесс с непредсказуемым результатом и затягиванием сроков (SLA).

Действие: консолидируйте все инструкции и пароли в единую защищенную базу знаний компании. Для нового подрядчика это станет «дорожной картой», которая сократит период адаптации и исключит ошибки при настройке систем.

14. Монитормнг состояния инфраструктуры, логи, бэклог, история изменений

Логи сбоев, итоги аудитов, план развития инфраструктуры.

Чем вы рискуете: рекурсивными ошибками. Без анализа истории сбоев ИТ-служба будет раз за разом тратить время на устранение одних и тех же проблем вместо того, чтобы найти и устранить их первопричину. Это ведет к неэффективному расходованию ИТ-бюджета и снижению отказоустойчивости.

Действие: все результаты аудитов, сопроводительная документация, планы развития инфраструктуры — все это важная информация, которую следует запросить у системного администратора.

15. Рабочие места администратора и удаленка

Контроль всех точек входа: учетные данные администраторов на рабочих станциях и доступ к ПО для удаленной поддержки (AnyDesk, RDP, TeamViewer, RustDesk).

Чем вы рискуете: бывший админ сможет заходить на компьютеры ваших сотрудников, как к себе домой.

Действие: проведите полную деактивацию всех инструментов удаленного доступа, использовавшихся прошлым подрядчиком.

5 жестких правил: как безопасно расстаться с IT-подрядчиком или штатным админом

Если есть хоть малейшие сомнения в добросовестности уходящего специалиста, включайте режим максимальной бдительности:

- Прочтите договор заранее (до того, как объявить о разрыве). Есть ли там пункт о передаче паролей и документации? Если да — шлите официальное письмо с уведомлением. Если нет — готовьтесь проявлять мастерство коммуникации.

- Проведите тайный IT-аудит. До того как объявить о прекращении сотрудничества, закажите независимый аудит. Сделайте свежие бэкапы. Это ваша главная стратегическая страховка!

- Действуйте последовательно и решительно. В день «Икс» (день расторжения договора) вы должны одномоментно сменить все пароли. Заблокируйте IP-адреса бывшего подрядчика на фаерволе, отзовите сертификаты, обрубите VPN. Делайте это вместе с вашим новым IT-партнером!

- Ищите «бэкдоры». Обиженные админы иногда оставляют скрытые скрипты, свои личные VPN-туннели или отложенные задачи, чтобы позже всё сломать. Закажите комплексный аудит безопасности после перехода. Эти инвестиции окупятся стократно!

- Включайте юридический бульдозер. Если вас шантажируют, грозят удалить базу или вымогают деньги за пароли — никаких переговоров, обращайтесь сразу к юристам и экспертам в ИТ-безопасности. Главное — фиксируйте отказы передать необходимые данные.

Красный код: что делать, если доступы УЖЕ потеряны?

В случае потери административного доступа (недоступность учетных записей, отсутствие связи с ответственным администратором, невозможность аутентификации) необходимо действовать оперативно и в рамках установленной процедуры инцидент-менеджмента. Рекомендуемый порядок действий:

- Обеспечение физического контроля инфраструктуры. Убедитесь в наличии физического доступа к ключевому оборудованию (серверы, сетевые устройства, системы хранения данных). При наличии признаков компрометации незамедлительно изолируйте инфраструктуру от внешних сетей (отключение WAN/интернет-каналов) для предотвращения несанкционированного удаленного доступа.

- Изоляция и локализация инцидента. Ограничьте сетевое взаимодействие между сегментами, при необходимости переведите системы в изолированный режим. Это позволит минимизировать потенциальный ущерб и сохранить текущее состояние для последующего анализа.

- Восстановление контроля над сетевым оборудованием. Для сетевых устройств (маршрутизаторы, коммутаторы, межсетевые экраны) возможно выполнение процедуры аппаратного сброса (factory reset) с последующей повторной настройкой. Следует учитывать, что данная операция приводит к полной утрате текущей конфигурации, поэтому применять её необходимо только при отсутствии альтернатив.

- Восстановление систем из резервных копий. Используйте актуальные и проверенные резервные копии для восстановления критичных систем и сервисов. Рекомендуется развертывание инфраструктуры в «чистой» среде с последующей сменой всех учетных данных, ключей доступа и сертификатов.

- Привлечение экспертов. В сложных или юридически значимых случаях (например, подозрение на внутренний инцидент или компрометацию) целесообразно привлечение внешних специалистов по информационной безопасности и цифровой криминалистике. Все действия должны выполняться с санкции руководства и с учетом требований законодательства и внутренних регламентов.

Пора взять IT-инфраструктуру под СВОЙ контроль!

Уход админа или смена аутсорсера — это не катастрофа. Это ваш шанс навести железобетонный порядок и забрать власть над IT в свои руки. Идеальная документация, живые бэкапы и "полная связка ключей" в вашем сейфе — вот фундамент вашей безопасности.

Чувствуете, что текущий подрядчик мутит воду? Хотите провести независимый аудит перед тем, как рубить концы? Или уже находитесь в процессе тяжелого диалога с сисадмином?

ИТ-интегратор СТЕК готов немедленно взять ситуацию под свой контроль.

Мы вернем вам управление IT-инфраструктурой, выявимм и ликвидируем все скрытые уязвимости, наладим бесперебойную работу и сделаем так, чтобы ваши ИТ-активы работали на вас, а не были угрозой для бизнеса.

Не ждите кризиса. Действуйте на опережение. Свяжитесь с нашими специалистами прямо сейчас!